Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

Tags

- 백엔드개발자

- 랜섬웨어

- 시스템해킹

- #C언어 #연산자

- Mitre

- AD

- exploit

- filesystem

- SQLMap

- 정보보안

- elk stack

- forensic

- 프론트엔드개발자

- pwnable

- software

- Index

- ATT&CK

- node.js

- 가이드라인

- PetitPotam

- Credential Access

- elasticsearch

- Threat Intelligence

- windows

- 침해사고

- #whitespace #

- sql인젝션

- rce

- error 583066

- wargame

Archives

- Today

- Total

Plit00's Story

[Windows] - Authentication Structure(lsass.exe) 본문

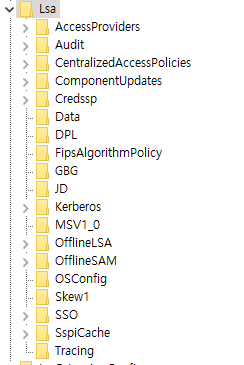

Registry는 Windows 중요한 데이터와 Windows가 실행되는 Applicationn 및 Service를 포함하는

계층적 Database이다.

Date는 tree 형식으로 구성되고, 트리의 각 노드를 키라고 한다.

Lsa(lsass.exe)를 설명하기전 알아야하는것이 있는데

-winlogon(winlogon.exe) : 윈도우 로그인 프로세스의 한 부분

-GINA(msGINA.dll) : winlogon에서 msgina.dll을 로딩하여 사용자가 입력한 계정 및 pw를 LSA에 전달

LSA

- SRM이 생성한 로그 기록

- 모든 계정의 로그인에 대한 검증

- 시스템 자원, 파일 접근 권한 검사

SAM(사용자 계정 정보를 해쉬값으로 변환하여 저장)

- 계정 정보 DB관리

- 사용자 로그인 정보와 DB를 비교하여 인증여부 결정

SRM(사용자에게 SID 부여)

- SAM에게 인증 확인

- SID에 파일이나 directory 접근 제어를 하고 메세지 생성

'Security > Forensic' 카테고리의 다른 글

| [Mac OS] - Architecture (1) | 2023.02.06 |

|---|---|

| [Windows Artifact] - Shortcut(.*LNK) (0) | 2023.02.05 |

| [Windows] - LSASS Memory Dump (0) | 2022.05.15 |

| [Windows] - Access Token(2) (0) | 2022.05.15 |

| [Windows] - Access Token(1) (0) | 2022.05.15 |

Comments