| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

- 가이드라인

- filesystem

- rce

- windows

- exploit

- 정보보안

- error 583066

- #C언어 #연산자

- 백엔드개발자

- Credential Access

- AD

- 침해사고

- #whitespace #

- SQLMap

- elk stack

- Threat Intelligence

- node.js

- sql인젝션

- software

- ATT&CK

- Index

- elasticsearch

- Mitre

- 프론트엔드개발자

- PetitPotam

- pwnable

- forensic

- 시스템해킹

- wargame

- 랜섬웨어

- Today

- Total

Plit00's Story

[Ransomware]1. 랜섬웨어 소개 및 침투 본문

Ransomware?

랜섬웨어(Ransomware)는 악성 소프트웨어로, 컴퓨터 시스템이나 파일을 암호화하여 사용자에게 해제키 또는 복호화 키를 받기 전까지는 시스템이나 파일에 접근할 수 없도록 만드는 공격 형태입니다. 이는 주로 금전적 이득을 목적으로 하는 사이버 범죄자들에 의해 실행되며, 최근 몇 년 동안 랜섬웨어 공격은 급격히 증가하고 있습니다.

초기 침투

- 공격자들이 타겟에 접근해 지속적으로 들어갈 수 있는 발판을 구축하는 것이다.

해당 서버의 관리자 계정을 획득하거나, 외부에 IP, 포트가 열려(노출)있는 것을 찾아 통로를 만든다.

1. 이메일 첨부파일 및 외부 사이트 클릭

랜섬웨어의 90%는 사용자의 부주의로 이뤄진다. 이메일에 있는 첨부파일을 아무 의심없이 열거나, 기타 불법 사이트에

접속하여 광고를 클릭할시 악성 스크립트와 같은 것들이 다운로드된다.

2. 제로데이 사용

보통 서버는 리눅스, 윈도우 서버들을 사용한다.

윈도우 서버의 경우 최신 버전을 사용하지않는 곳들이 많은데, 주기적으로 업데이트 해주는 작업이 반드시 필요하다.

Windows Server List

- Windows Server 2022

- Windows Server 2019

- Windows Server 2016

- Windows Server 2012 (R2)

- Windows Server 2008 (R2)

- Windows Server 2003 (R2)

- Windows 2000 Server

- Windows NT 5.0

- Windows NT 4.0

- Windows NT 3.51

- Windows NT 3.5

- Windows NT 3.1

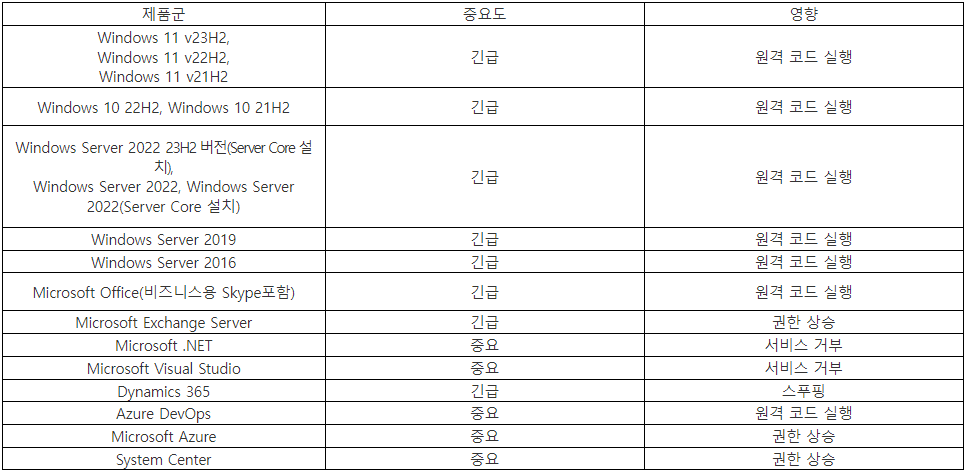

Microsoft 2월 정기 보안 업데이트를 통해 밝혀진 취약점은 총 119개이다.

Outlook에서 발견된 CVE-2024-21413은 문자열에 ! 를 추가하는 것만으로도 공격 시도가 가능하다.

다음과 같이 확인 할 수 있다.

3. 내부자

정보 수집

- 타겟과 관련된 정보를 수집하는 단계이다. 공격자가 원하는 공격(악성코드, 정보유출 등)을 실행하기 위해선 필수적이다.

LocalHost - UserName, Service,Process, Security, Policy, OS Version

Network - Use Domain, AD, Group(User, 500), Host, Password, ETC Setting, Port

+ RDP (SMB)

+ 백신 정보(사용자 인터페이스에 노출 유무)

정보 수집을 한 후, AD를 사용할 경우 권한 상승을 미미카츠와 같은 도구로 할 것인지, 아니면 공유 폴더나 기타적이 요소등을 이용해 내부 이동으로 유포를 할 것인지 등을 정할 수 있다

APT 그룹들은 침투 후 공격이 실행되기까지 오랜시간 잠복할 가능성이 크다.

'Security > Ransomware' 카테고리의 다른 글

| [Ransomware]3.북한 랜섬웨어의 변형과 특징 (0) | 2024.02.18 |

|---|